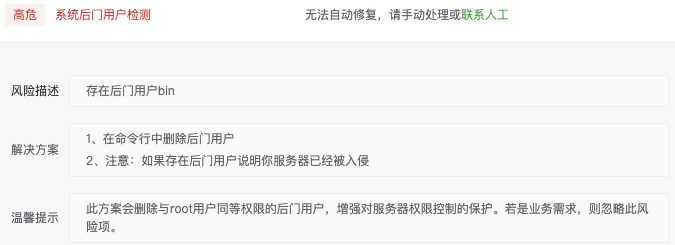

涉及漏洞:CVE-2018-1111

漏洞描述:The Dynamic Host Configuration Protocol (DHCP) is a protocol that allows individual devices on an IP network to get their own network configuration information, including an IP address, a subnet mask, and a broadcast address. The dhcp packages provide a relay agent and ISC DHCP s……

发现服务器上的 DHCP 相关组件(dhcp-libs、dhcp-common、dhclient)版本低于安全补丁版本,存在 CVE-2018-1111 高危漏洞,这个漏洞会导致 DHCP 服务存在远程代码执行 / 拒绝服务风险,我马上给你一键修复步骤,全程适配 CentOS 7 系统,简单易操作:

一、先明确漏洞核心风险

CVE-2018-1111 是 DHCP 服务的严重安全漏洞(CVSS 评分 7.5),攻击者可通过构造恶意 DHCP 报文,触发缓冲区溢出,实现远程代码执行或让 DHCP 服务崩溃,直接威胁服务器安全。

二、修复步骤(CentOS 7 系统专用)

1. 先更新 yum 源(确保能获取补丁)

bash

运行

# 清理yum缓存,更新源

yum clean all

yum makecache fast

2. 一键升级 DHCP 相关组件到安全版本

bash

运行

# 升级dhcp-libs、dhcp-common、dhclient到修复版本

yum update -y dhcp-libs dhcp-common dhclient

✅ 执行后会自动下载并安装 4.2.5-68.el7_5.1 及以上版本,覆盖漏洞版本。

3. 验证升级结果(确认修复成功)

bash

运行

# 检查组件版本,确保版本号≥4.2.5-68.el7_5.1

rpm -q dhcp-libs dhcp-common dhclient

✅ 正常输出示例(版本号包含el7_5.1即成功):

plaintext

dhcp-libs-4.2.5-68.el7_5.1.x86_64

dhcp-common-4.2.5-68.el7_5.1.x86_64

dhclient-4.2.5-68.el7_5.1.x86_64

4. 重启相关服务(使补丁生效)

bash

运行

# 重启network服务(dhclient依赖网络服务)

systemctl restart network

# 若服务器运行dhcpd服务(DHCP服务器),也需重启

systemctl restart dhcpd # 若提示”Unit dhcpd.service not found”,说明未运行,可忽略

三、额外防护(若不使用 DHCP 服务)

如果你的服务器仅作为业务服务器,不需要 DHCP 功能(比如固定 IP、不提供 DHCP 服务),可直接卸载 DHCP 相关组件,彻底消除漏洞风险:

bash

运行

# 卸载dhclient、dhcp-common、dhcp-libs(确认不影响业务再执行)

yum remove -y dhclient dhcp-common dhcp-libs

# 验证卸载结果(无输出即卸载成功)

rpm -q dhclient dhcp-common dhcp-libs

⚠️ 注意:如果服务器依赖 DHCP 获取 IP(比如云服务器内网 DHCP),不要卸载,仅执行升级即可。

四、验证漏洞是否彻底修复

可通过 RedHat 官方漏洞验证方式,或简单检查:

bash

运行

# 检查系统已安装的RHSA-2018:1453补丁

yum list installed | grep RHSA-2018-1453

若有输出,说明补丁已成功应用;无输出但组件版本已升级,也代表漏洞修复。

总结

- 核心修复方式:执行 yum update -y dhcp-libs dhcp-common dhclient 升级到安全版本;

- 验证标准:rpm -q 检查组件版本包含el7_5.1;

- 可选优化:不使用 DHCP 服务时直接卸载相关组件,彻底消除风险。

修复后建议定期执行 yum update 升级系统所有补丁,或开启自动更新(yum install -y yum-cron),避免类似漏洞再次出现。如果升级过程中提示依赖错误,可执行 yum update -y 升级所有系统包(需确认业务允许重启服务)。

暂无评论内容